メールフォームを悪用した不正アクセスについて

本マニュアルは新・旧サーバーパネルに合わせて2種類ご用意しています。

目次

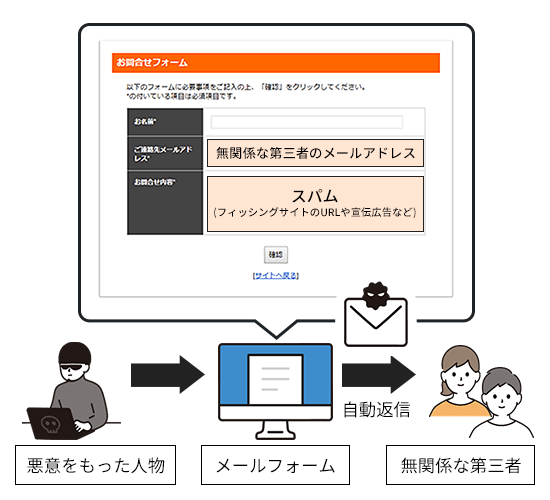

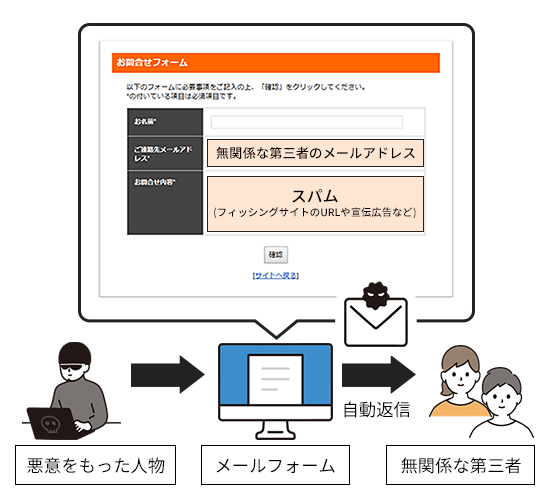

メールフォームの悪用とは

サイト上に設置したお問い合わせ用などのメールフォームにおいて、悪意を持った人物がお問い合わせ内容にスパム(フィッシングサイトのURLや宣伝広告など)、連絡先欄に無関係な第三者のメールアドレスを入力して送信することで、自動返信機能により無関係な第三者へスパムメールを送信するという攻撃です。

このようなスパムメールが送信されるとメールの受信者に被害が及ぶだけでなく、サーバーが持つIPアドレスのレピュテーション(評判)が下がり、ブラックリストに登録される恐れがあります。ブラックリストに登録されると正常なメールでさえも送信できなくなるなどの問題が発生します。

メールフォームの悪用への対策

こういったメールフォームを悪用した不正アクセスには以下のような対策が有効です。

reCAPTCHAの導入

reCAPTCHAとはGoogleが無料で提供しているセキュリティ対策ツールです。

これにより人間からのアクセスかロボットからのアクセスかを判別し、ロボットからのアクセスの場合は何らかのアクションを要求するようになります。メールフォームの悪用を含め不正アクセスの大半はロボットによるもののため、reCAPTCHAの導入は対策として非常に効果的です。

- プラグイン「Contact Form 7」を利用してメールフォームを設置している場合

-

-

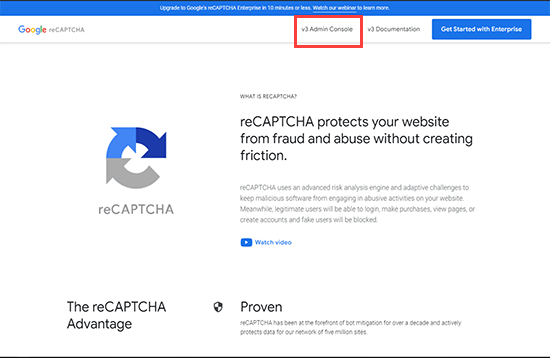

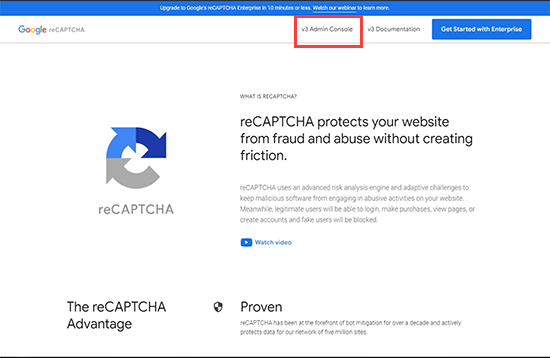

「Google reCAPTCHA」にアクセスしてください。(Googleアカウントが必要です)

https://www.google.com/recaptcha/intro/v3.html -

「Admin Console」をクリックしてください。

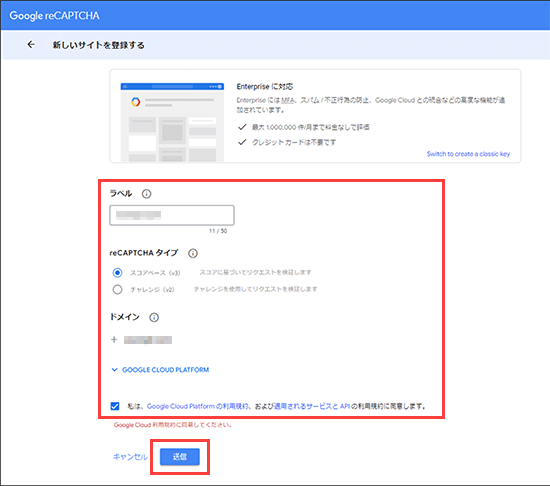

-

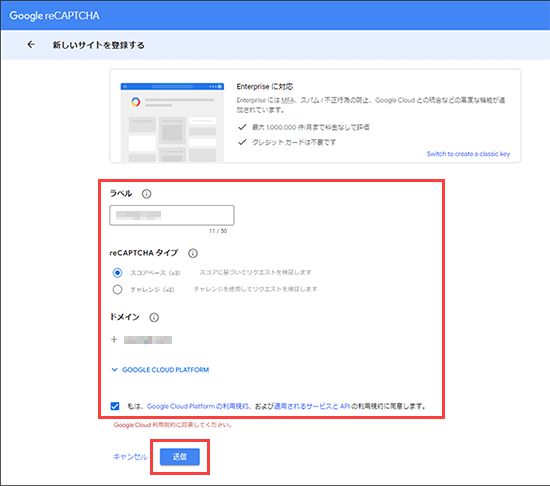

必要事項を入力し、送信をクリックしてください。

ラベル サイトを容易に識別できるラベル(ブログのタイトルやURLなど)を入力します。 reCAPTCHA タイプ 「スコアベース(v3)スコアに基づいてリクエストを検証します」を選択します。 ドメイン reCAPTCHAを導入したいサイトのドメインを入力します。 Google Cloud利用規約の同意 内容を確認のうえ問題なければチェックを入れます。 -

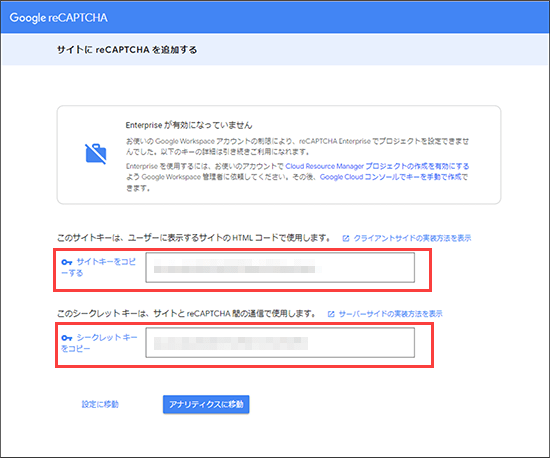

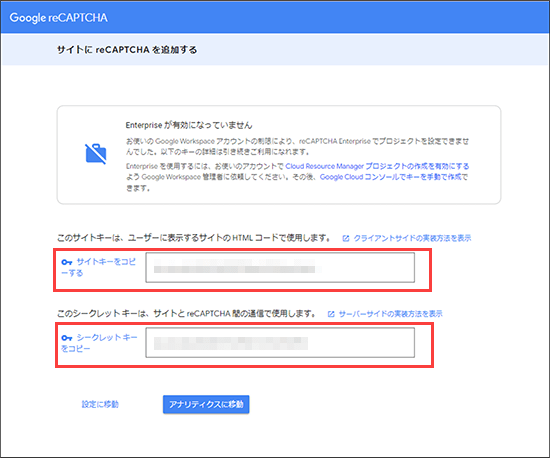

送信完了画面に記載されている、サイトキーおよびシークレットキーをコピーして控えておいてください。

-

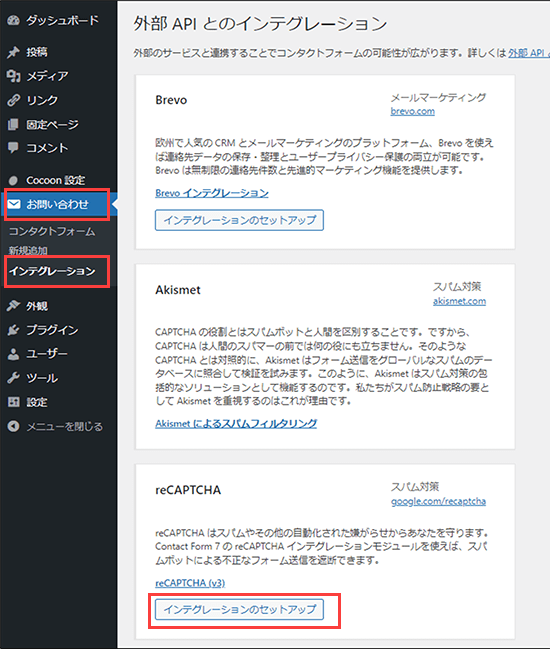

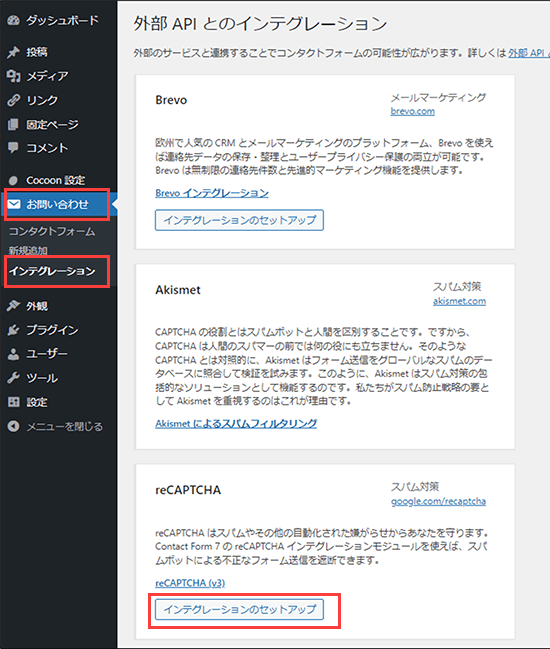

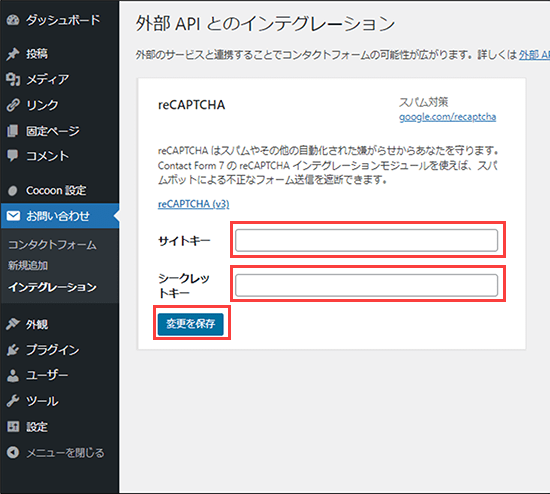

WordPress管理画面を開き、左メニュー「お問い合わせ」-「インテグレーション」をクリックしてください。

「外部 API とのインテグレーション」の画面にてreCAPTCHAの「インテグレーションのセットアップ」をクリックしてください。

-

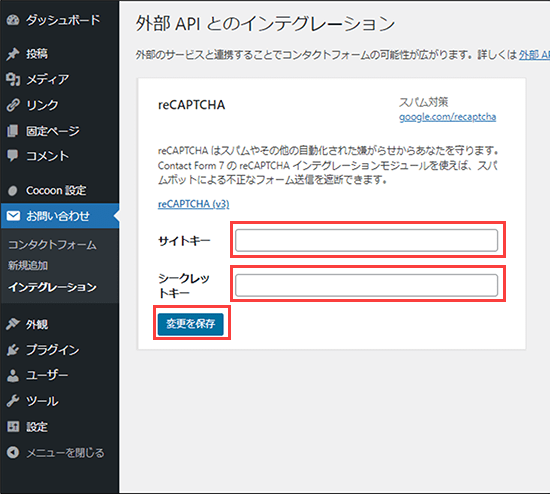

手順4にて控えておいたサイトキーおよびシークレットキーを入力し、「変更を保存」をクリックしてください。

-

以上でreCAPTCHAの導入設定は完了です。サイトにアクセスし、以下のようなアイコンが画面右下に表示されていることを確認してください。

-

自動返信機能の無効化

自動返信機能を無効化することにより、無関係な第三者にスパムメールが送信されることを防ぐことができます。

ただし、メールフォームに送信された通常のお問い合わせなどに関しても受付完了メールが届かなくなるため、問い合わせユーザーへ不安を抱かせる可能性があります。

- プラグイン「Contact Form 7」を利用してメールフォームを設置している場合

-

-

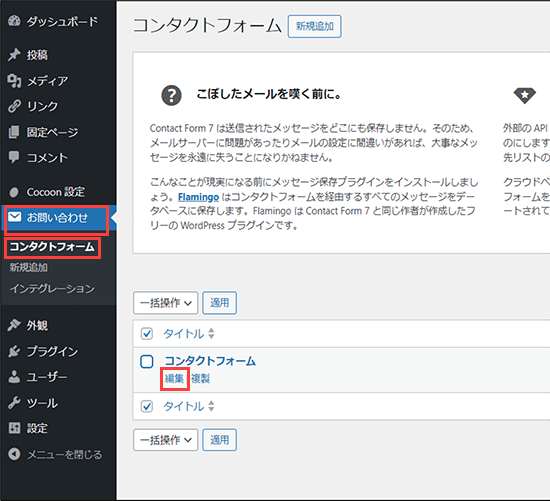

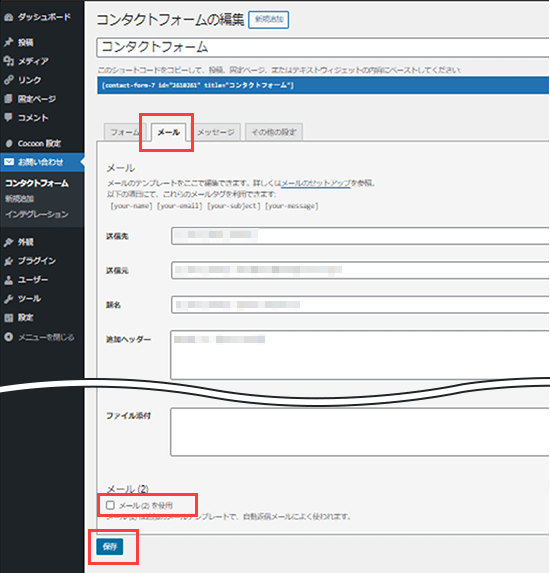

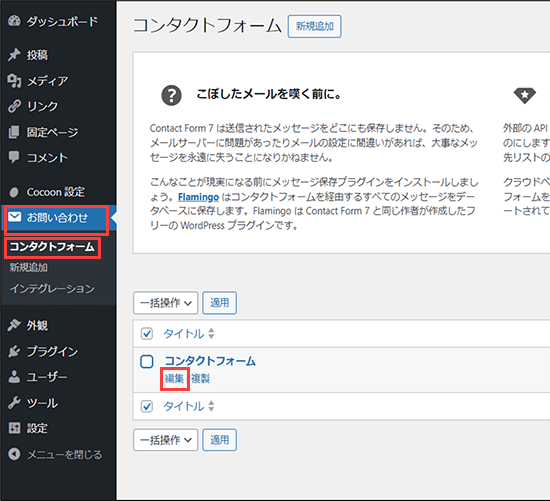

WordPress管理画面を開き、左メニュー「お問い合わせ」-「コンタクトフォーム」をクリックしてください。

コンタクトフォームの一覧より「編集」をクリックしてください。

-

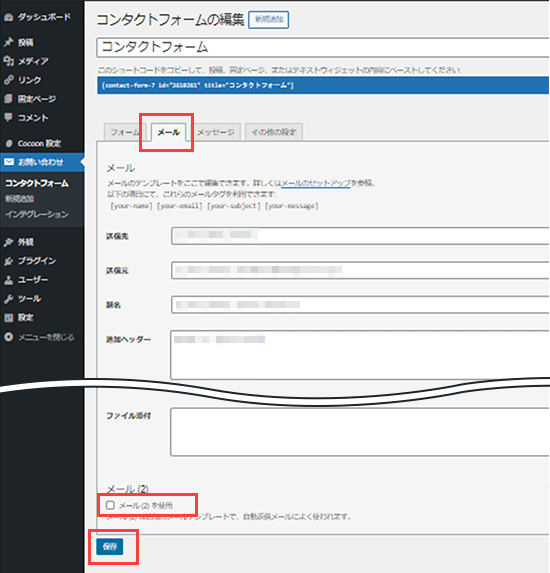

「メール」タブ内にある「メール (2) を使用」のチェックを外し、「保存」をクリックしてください。

-

- 当社CGIツールを利用してメールフォームを設置している場合

-

-

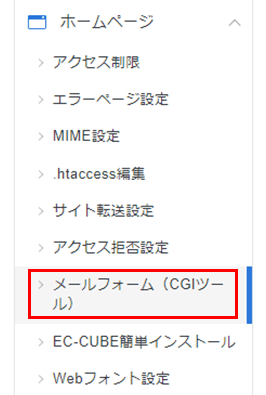

サーバーパネルにログインし、「メールフォーム(CGIツール)」をクリックしてください。

-

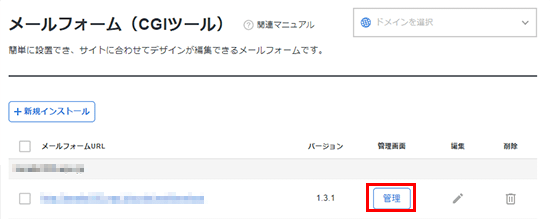

設定を変更したいメールフォームの「管理」ボタンをクリックしてください。

-

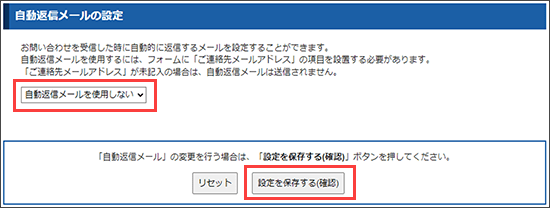

上部メニューより「自動返信メールの設定」をクリックしてください。

-

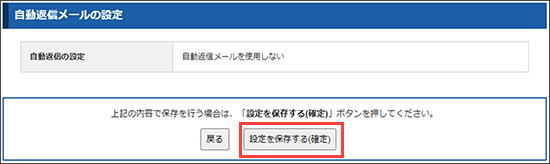

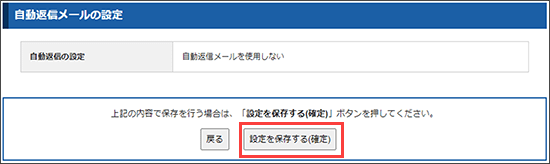

「自動返信メールの使用しない」を選択し、「設定を保存する(確認)」をクリックしてください。

-

「設定を保存する(確定)」をクリックしてください。

-

その他あわせて実施いただきたい対応

前述の対策にあわせて以下の対応を実施していただくことで不正アクセスの防止に繋がります。

ご利用中のWordPressや各プラグイン、テーマファイルの更新

古いバージョンのプログラムを使用し続けることで不正アクセスの対象として狙われるリスクが高くなります。

以下の方法にて最新版へのアップデートをしてください。

- WordPressの場合

-

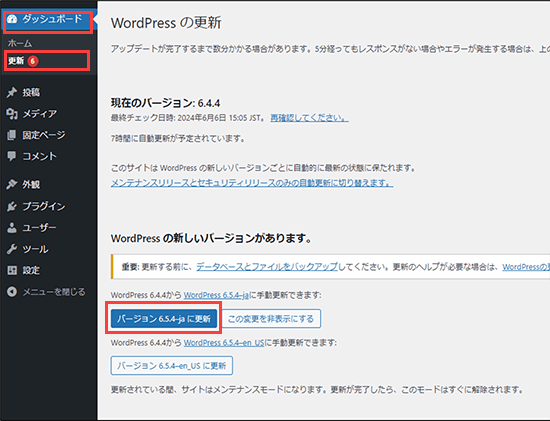

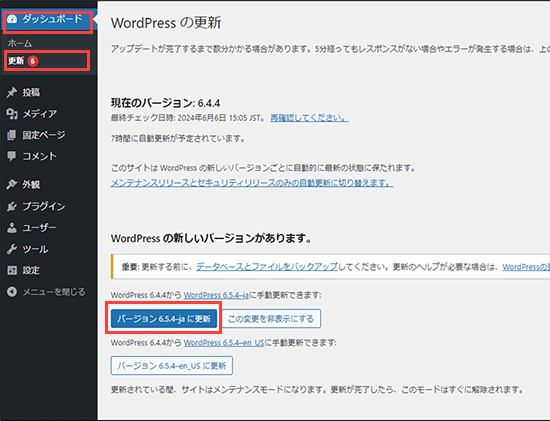

WordPress管理画面を開き、左メニュー「ダッシュボード」-「更新」をクリックしてください。

新しいバージョンがある場合、以下のようなメッセージが表示されているので「バージョン *.*.*-ja に更新」をクリックします。

- プラグインの場合

-

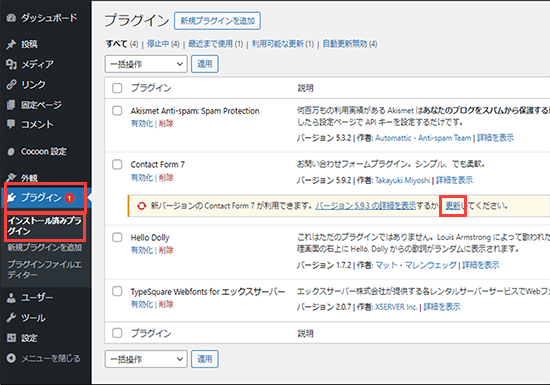

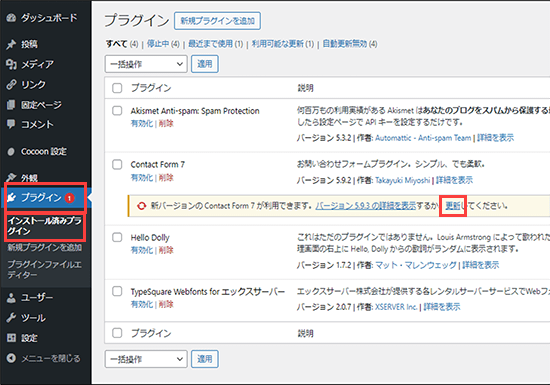

WordPress管理画面を開き、左メニュー「プラグイン」-「インストール済みプラグイン」をクリックしてください。

新しいバージョンが利用できるプラグインでは以下のようなメッセージが表示されているので「更新」の箇所をクリックします。

- テーマの場合

-

WordPress管理画面を開き、左メニュー「外観」-「テーマ」をクリックしてください。

新しいバージョンが利用できるテーマでは以下のようなメッセージが表示されているので「今すぐ更新」の箇所をクリックします。

ご利用中のWordPressや各プラグイン、テーマファイルの脆弱性確認

ご利用中のプラグインやテーマファイルの配布元、または以下サイトにて脆弱性情報が公開されていないか確認してください。

※脆弱性とは、OSやソフトウェアにおいてプログラムの不具合や設計上のミスが原因となって発生するセキュリティ上の欠陥のことをいいます。

脆弱性のある状態でシステムを利用し続けていると、不正アクセスされたり、ウイルスに感染したりする危険性があります。

◇JVN iPedia 脆弱性対策情報データベース

国内外で発見された脆弱性情報を確認することができます。

◇JPCERT Coordination Center

国内で発見された脆弱性情報を確認することができます。

ファイルの改ざん、不正なファイル設置の確認

ファイル管理(ファイルマネージャ)にて以下2点を確認してください。

- ファイルが改ざんされていないか

- 不正(身に覚えのない)ファイルが設置されていないか

メールフォームの悪用とは

サイト上に設置したお問い合わせ用などのメールフォームにおいて、悪意を持った人物がお問い合わせ内容にスパム(フィッシングサイトのURLや宣伝広告など)、連絡先欄に無関係な第三者のメールアドレスを入力して送信することで、自動返信機能により無関係な第三者へスパムメールを送信するという攻撃です。

このようなスパムメールが送信されるとメールの受信者に被害が及ぶだけでなく、サーバーが持つIPアドレスのレピュテーション(評判)が下がり、ブラックリストに登録される恐れがあります。ブラックリストに登録されると正常なメールでさえも送信できなくなるなどの問題が発生します。

メールフォームの悪用への対策

こういったメールフォームを悪用した不正アクセスには以下のような対策が有効です。

reCAPTCHAの導入

reCAPTCHAとはGoogleが無料で提供しているセキュリティ対策ツールです。

これにより人間からのアクセスかロボットからのアクセスかを判別し、ロボットからのアクセスの場合は何らかのアクションを要求するようになります。メールフォームの悪用を含め不正アクセスの大半はロボットによるもののため、reCAPTCHAの導入は対策として非常に効果的です。

- プラグイン「Contact Form 7」を利用してメールフォームを設置している場合

-

-

「Google reCAPTCHA」にアクセスしてください。(Googleアカウントが必要です)

https://www.google.com/recaptcha/intro/v3.html -

「Admin Console」をクリックしてください。

-

必要事項を入力し、送信をクリックしてください。

ラベル サイトを容易に識別できるラベル(ブログのタイトルやURLなど)を入力します。 reCAPTCHA タイプ 「スコアベース(v3)スコアに基づいてリクエストを検証します」を選択します。 ドメイン reCAPTCHAを導入したいサイトのドメインを入力します。 Google Cloud利用規約の同意 内容を確認のうえ問題なければチェックを入れます。 -

送信完了画面に記載されている、サイトキーおよびシークレットキーをコピーして控えておいてください。

-

WordPress管理画面を開き、左メニュー「お問い合わせ」-「インテグレーション」をクリックしてください。

「外部 API とのインテグレーション」の画面にてreCAPTCHAの「インテグレーションのセットアップ」をクリックしてください。

-

手順4にて控えておいたサイトキーおよびシークレットキーを入力し、「変更を保存」をクリックしてください。

-

以上でreCAPTCHAの導入設定は完了です。サイトにアクセスし、以下のようなアイコンが画面右下に表示されていることを確認してください。

-

自動返信機能の無効化

自動返信機能を無効化することにより、無関係な第三者にスパムメールが送信されることを防ぐことができます。

ただし、メールフォームに送信された通常のお問い合わせなどに関しても受付完了メールが届かなくなるため、問い合わせユーザーへ不安を抱かせる可能性があります。

- プラグイン「Contact Form 7」を利用してメールフォームを設置している場合

-

-

WordPress管理画面を開き、左メニュー「お問い合わせ」-「コンタクトフォーム」をクリックしてください。

コンタクトフォームの一覧より「編集」をクリックしてください。

-

「メール」タブ内にある「メール (2) を使用」のチェックを外し、「保存」をクリックしてください。

-

- 当社CGIツールを利用してメールフォームを設置している場合

-

-

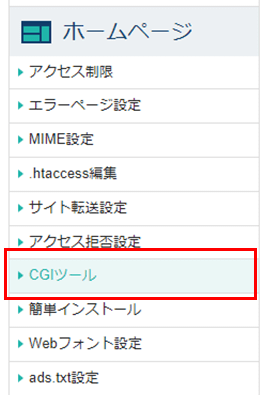

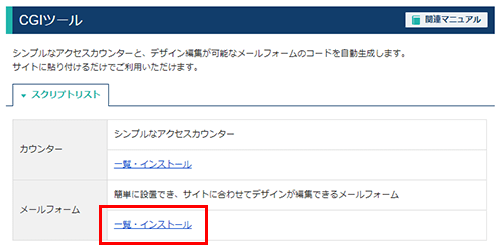

サーバーパネルにログインし、「CGIツール」をクリックしてください。

-

メールフォーム欄の「一覧・インストール」をクリックしてください。

-

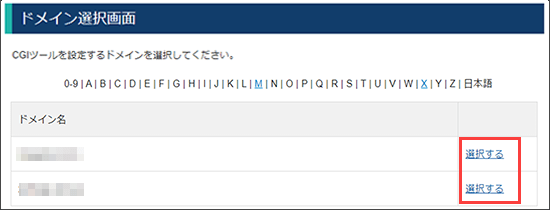

該当ドメインの「選択する」をクリックしてください。

-

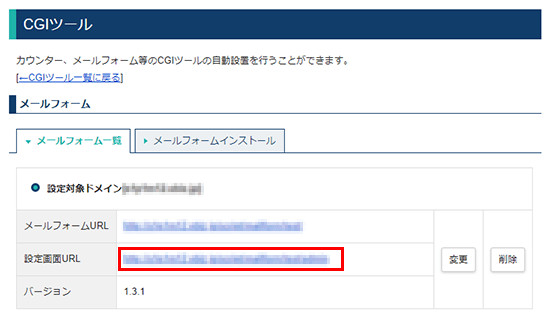

「設定画面URL」のURLをクリックしてください。

-

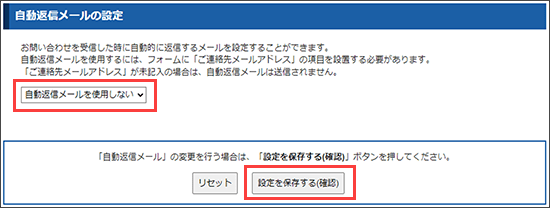

上部メニューより「自動返信メールの設定」をクリックしてください。

-

「自動返信メールの使用しない」を選択し、「設定を保存する(確認)」をクリックしてください。

-

「設定を保存する(確定)」をクリックしてください。

-

その他あわせて実施いただきたい対応

前述の対策にあわせて以下の対応を実施していただくことで不正アクセスの防止に繋がります。

ご利用中のWordPressや各プラグイン、テーマファイルの更新

古いバージョンのプログラムを使用し続けることで不正アクセスの対象として狙われるリスクが高くなります。

以下の方法にて最新版へのアップデートをしてください。

- WordPressの場合

-

WordPress管理画面を開き、左メニュー「ダッシュボード」-「更新」をクリックしてください。

新しいバージョンがある場合、以下のようなメッセージが表示されているので「バージョン *.*.*-ja に更新」をクリックします。

- プラグインの場合

-

WordPress管理画面を開き、左メニュー「プラグイン」-「インストール済みプラグイン」をクリックしてください。

新しいバージョンが利用できるプラグインでは以下のようなメッセージが表示されているので「更新」の箇所をクリックします。

- テーマの場合

-

WordPress管理画面を開き、左メニュー「外観」-「テーマ」をクリックしてください。

新しいバージョンが利用できるテーマでは以下のようなメッセージが表示されているので「今すぐ更新」の箇所をクリックします。

ご利用中のWordPressや各プラグイン、テーマファイルの脆弱性確認

ご利用中のプラグインやテーマファイルの配布元、または以下サイトにて脆弱性情報が公開されていないか確認してください。

※脆弱性とは、OSやソフトウェアにおいてプログラムの不具合や設計上のミスが原因となって発生するセキュリティ上の欠陥のことをいいます。

脆弱性のある状態でシステムを利用し続けていると、不正アクセスされたり、ウイルスに感染したりする危険性があります。

◇JVN iPedia 脆弱性対策情報データベース

国内外で発見された脆弱性情報を確認することができます。

◇JPCERT Coordination Center

国内で発見された脆弱性情報を確認することができます。

ファイルの改ざん、不正なファイル設置の確認

ファイル管理(ファイルマネージャ)にて以下2点を確認してください。

- ファイルが改ざんされていないか

- 不正(身に覚えのない)ファイルが設置されていないか

サポートサイト

サポートサイト XServerビジネス

XServerビジネス ビジネスパートナー

ビジネスパートナー